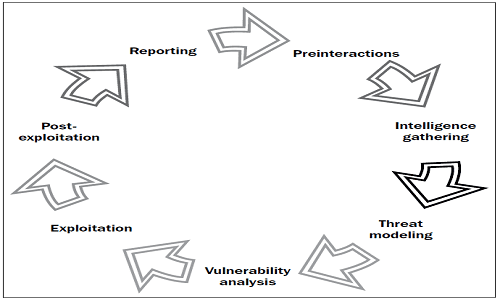

تست نفوذ با مرحله پیشبرد مشارکت (pre-engagement) آغاز میشود که شامل گفتگو با مشتری در مورد اهداف تست نفوذ، نگاشت دامنه (وسعت و پارامترهای تست) و غیره است. وقتی تستر نفوذ و مشتری در مورد دامنه، فرمت گزارش و سایر موضوعات به توافق رسیدند، تست نفوذ واقعی آغاز میشود.

جمع آوری اطلاعات در تست نفوذ

در مرحله جمعآوری اطلاعات در تست نفوذ، تستر نفوذ اطلاعات موجود در مورد کلاینت را جستجو میکند و راههای بالقوه اتصال به سیستمهای آن را شناسایی میکند. در مرحله مدل سازی تهدید (threat modeling) اگر یافته ها اجازه دهد مهاجم به سیستم وارد شود، تستر از این اطلاعات برای تعیین ارزش هر یافته و تأثیر آن بر مشتری استفاده میکند. در تست نفوذ این ارزیابی به تستر نفوذ اجازه میدهد تا برنامه عملیاتی و روشهای حمله را توسعه دهد.

پیشبرد مشارکت قبل از تست نفوذ

یک بانک محلی، داشتن سایتهای بانکی آنلاین که برای ساعات کمی خراب میشوند ممکن است تعداد اندکی از مشتریان را آزار دهد، اما این خرابی تقریبا به اندازهی مصالحه از یک پایگاه داده کارت اعتباری مخرب نیست. برای یک کارشناس امنیت اطلاعات، داشتن صفحه اصلی حاوی پیامهای نامتعارف از طرف مهاجمین میتواند به اعتبار سازمان خدشه وارد کرده و منجر به از بین رفتن بخش اعظم درآمد سازمان خواهد شد.